Base de données de chiffrement des icônes de l'ordinateur, bouton, bleu, électrique Bleu png | PNGEgg

.gif)

Outils pour le chiffrement des données pour PC mobiles : Chapitre 1 : Présentation des risques | Microsoft Learn

.jpg)

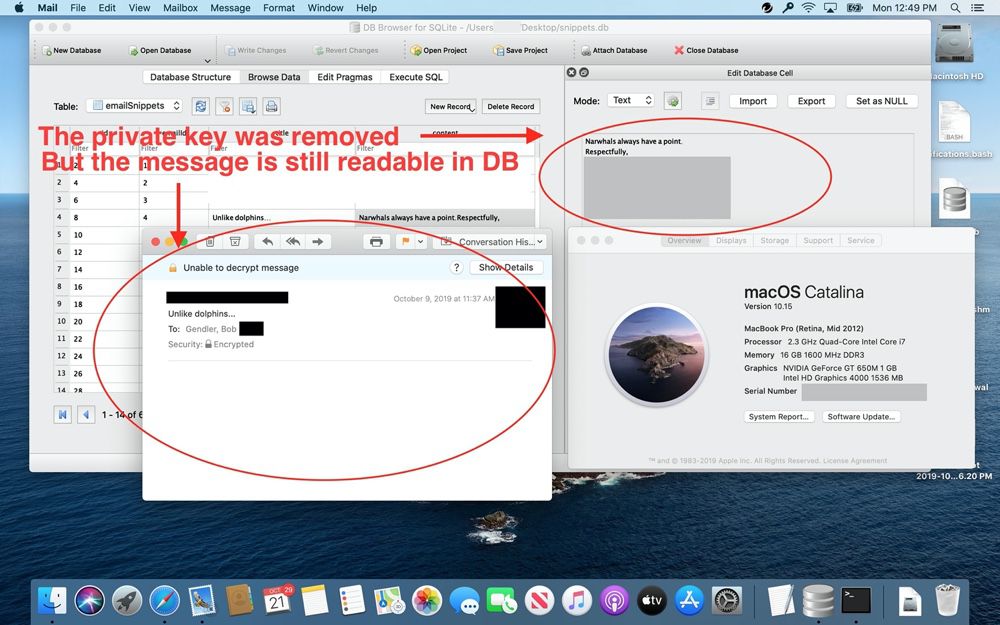

Outils pour le chiffrement des données pour PC mobiles : Chapitre 1 : Présentation des risques | Microsoft Learn

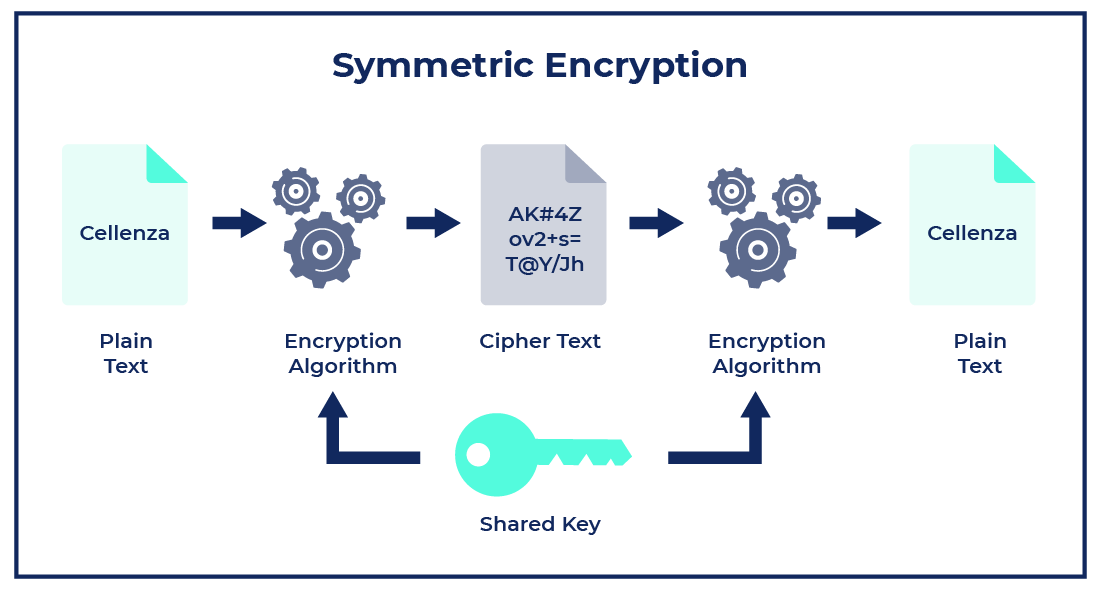

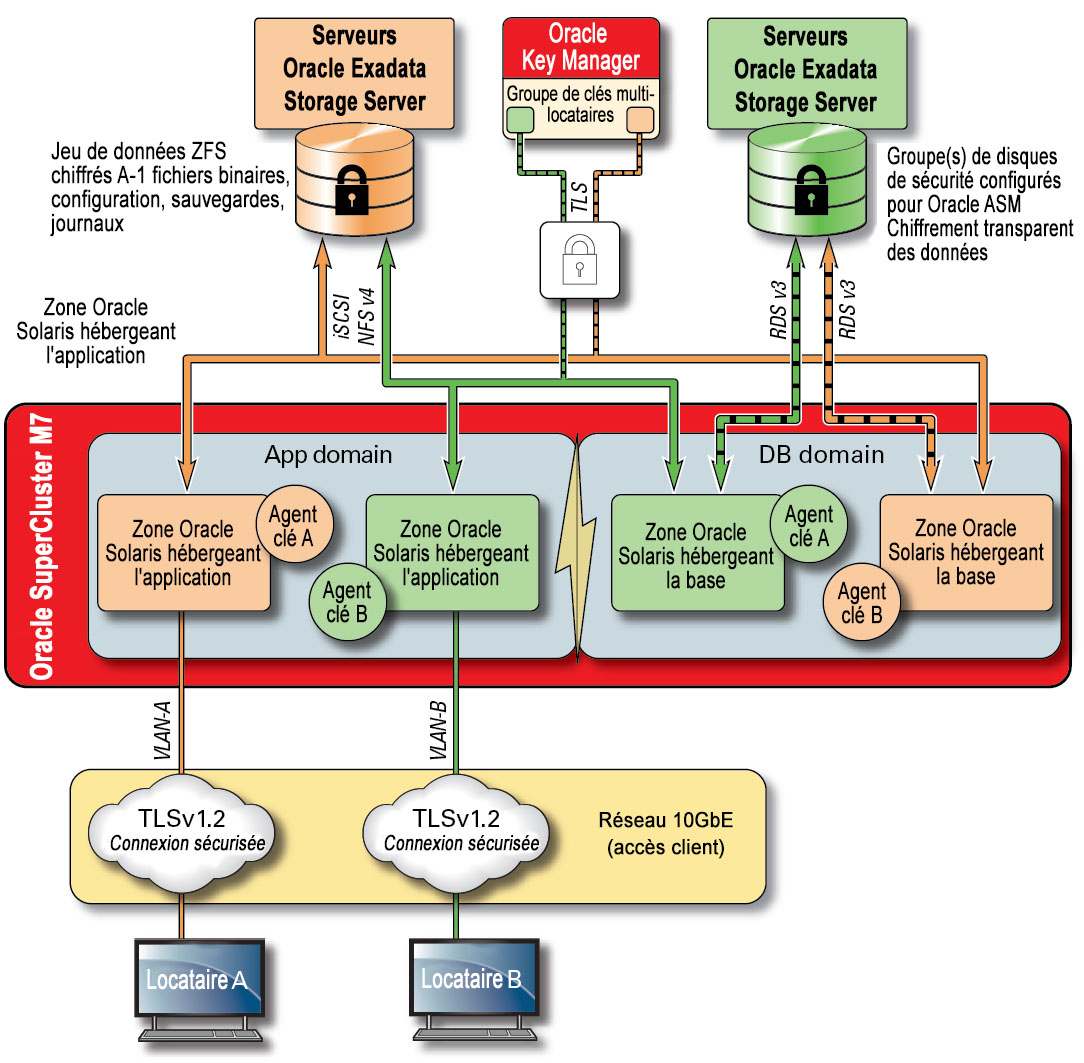

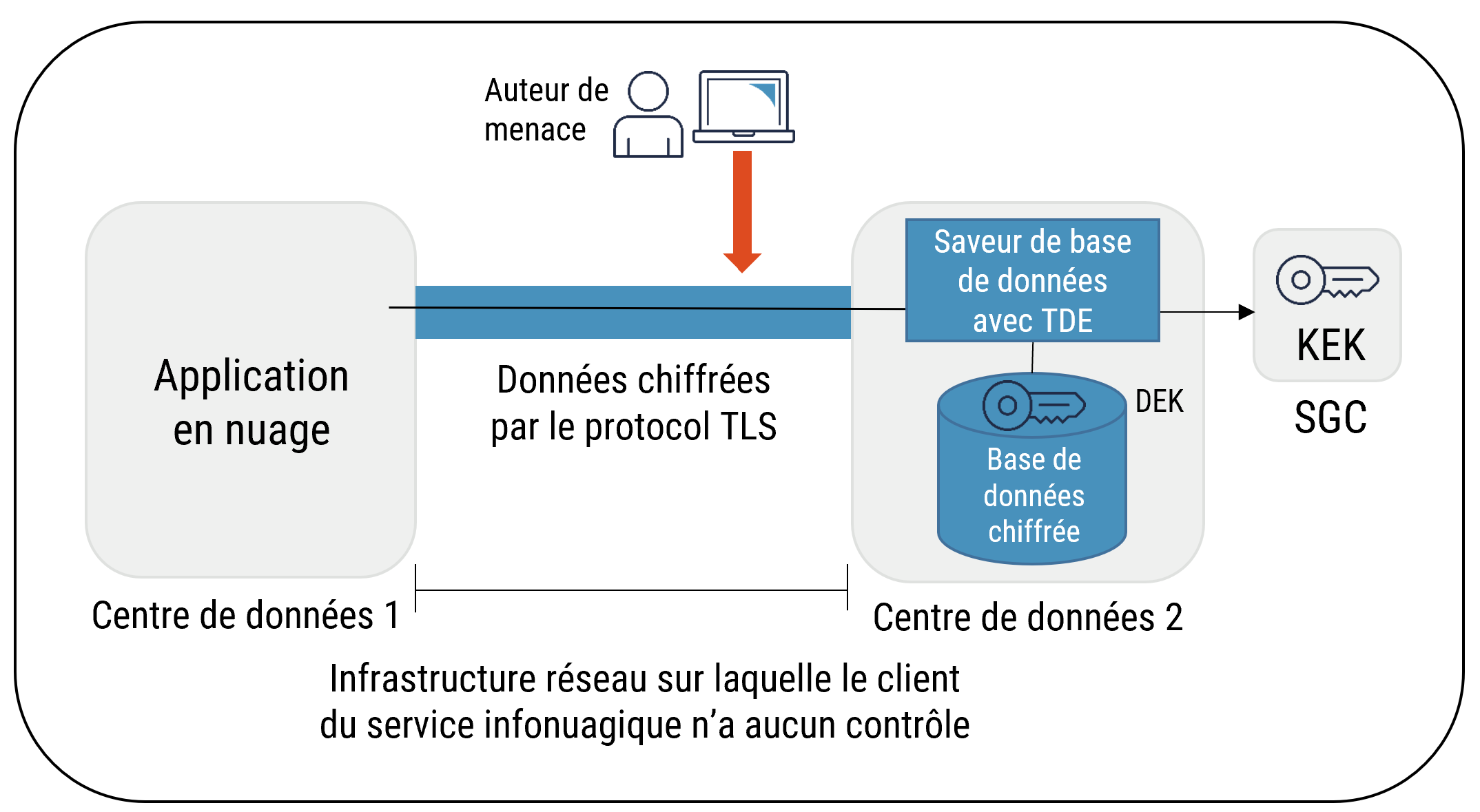

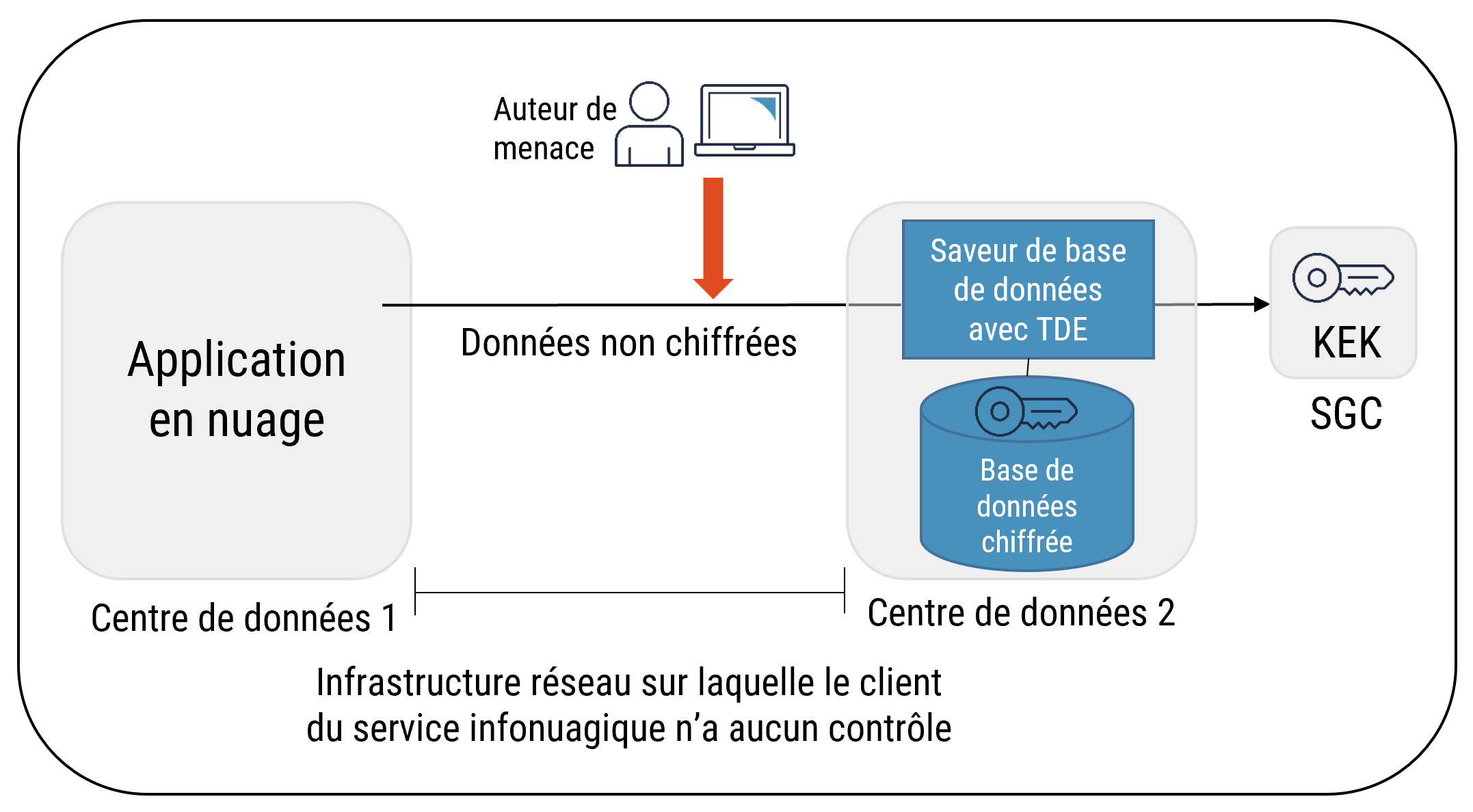

Guide sur le chiffrement des services infonuagiques (ITSP.50.106) - Centre canadien pour la cybersécurité

Guide sur le chiffrement des services infonuagiques (ITSP.50.106) - Centre canadien pour la cybersécurité

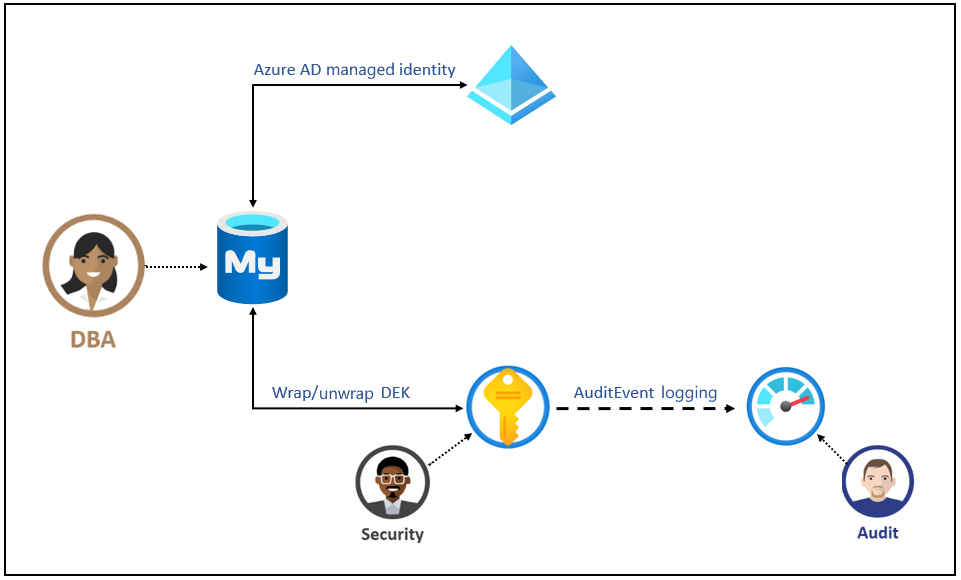

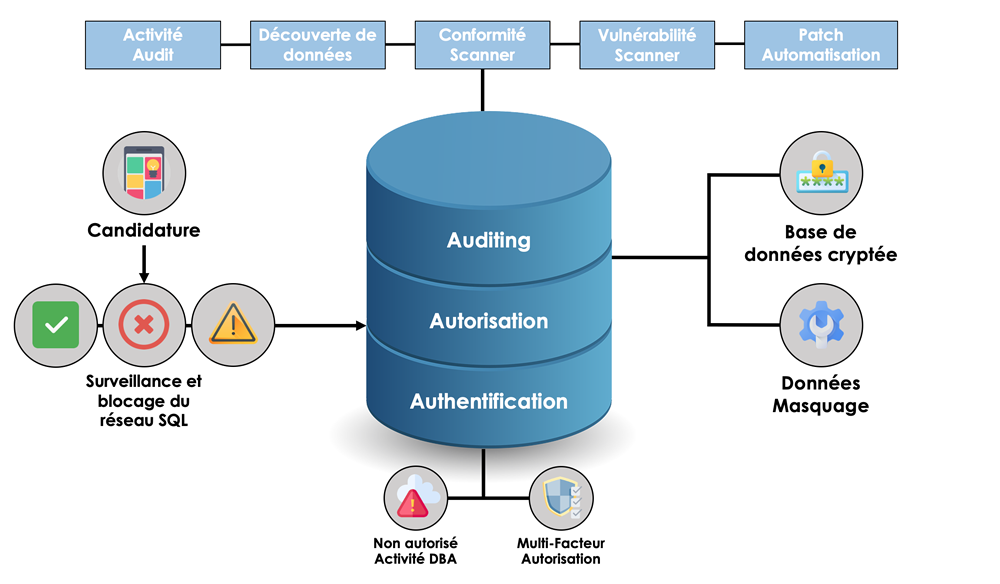

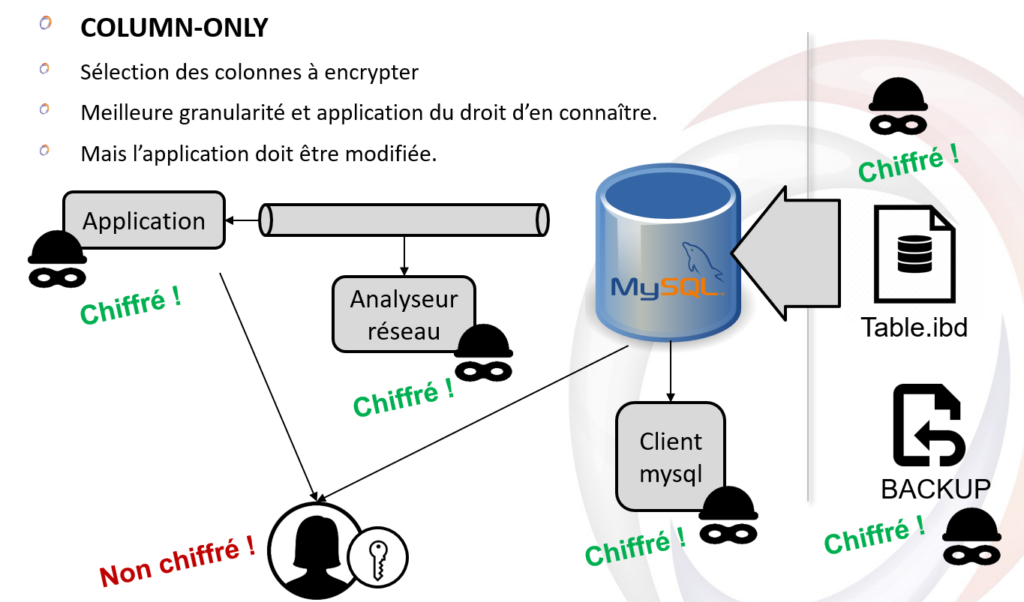

Quelles solutions de chiffrement de données pour MySQL / MariaDB | Cap Data Team SGBD Blog : Oracle, SQL Server, MySQL, Sybase...